به اشتراک بگذارید

به اشتراک بگذارید

حتماً برای شما هم پیش آمده که نگران امنیت دادههای حساس خود روی سرور باشید؛ چرا که امروزه فایروالهای سنتی به تنهایی نمیتوانند جلوی حملات پیچیده را بگیرند. آموزش مانیتورینگ امنیتی با OSSEC به شما یاد میدهد که چگونه یک سیستم تشخیص نفوذ (HIDS) قدرتمند را برای پایش تمامعیار سرور خود راهاندازی کنید. این ابزار نه تنها حملات را شناسایی میکند؛ بلکه با قابلیت پاسخ فعال، مهاجمان را به صورت خودکار مسدود میسازد.

در دنیای امنیت سایبری سال 2024 و 2025، داشتن یک ناظر هوشمند که تغییرات فایلها و لاگها را ثانیه به ثانیه بررسی کند، یک انتخاب نیست؛ بلکه یک ضرورت حیاتی است. قابلیتهای کلیدی OSSEC برای امنیت سرور شما شامل موارد زیر است:

حتماً زمانی که این مقاله را باز کردهاید، به دنبال راهی برای تبدیل سرور معمولی خود به یک دژ مستحکم هستید. ما در این راهنمای جامع، از صفر تا صد مراحل نصب، پیکربندی قوانین (Rules) و فعالسازی پاسخ خودکار به حملات را به شما آموزش میدهیم. اگر به دنبال آرامش خاطر در مدیریت سرور هستید، این آموزش دقیقاً برای شماست. 😉👇

آنچه در این مقاله میخوانید:

سیستم OSSEC مخفف Open Source HIDS SECurity است. این ابزار به عنوان یک HIDS لینوکس شناخته میشود؛ یعنی برخلاف فایروالهای شبکه که ترافیک ورودی را چک میکنند، OSSEC به اتفاقات داخل خودِ سیستمعامل نظارت دارد. تشبیه کاربردی آن مثل این است که فایروال، نگهبان درب ورودی ساختمان است؛ اما OSSEC دوربینهای مداربسته و حسگرهای حرکت داخل هر آپارتمان است که حتی کوچکترین جابجایی مشکوک را گزارش میدهد.

ساختار OSSEC از یک معماری دقیق پیروی میکند که اجازه میدهد لاگهای پراکنده به هشدارهای معنادار تبدیل شوند:

[ سرور مجازی شما ]

│

┌───────┴───────┐

│ موتور تحلیل │ ◄─── (تحلیل قوانین و امضاها)

└───────┬───────┘

│

┌─────────┼─────────┐

[تحلیل لاگ] [پایش فایل] [شناسایی روتکیت]

│ │ │

└─────────┼─────────┘

│

[ پاسخ فعال - Active Response ] ──► (مسدودسازی آیپی مهاجم)

🔸 نکته فنی: OSSEC میتواند در دو حالت Local (برای یک سرور) و Server/Agent (برای مدیریت متمرکز دهها سرور) نصب شود. برای کاربران عادی وبداده، نصب Local معمولاً بهترین و سادهترین گزینه است.

شاید بپرسید “من که فایروال دارم، چه نیازی به ابزار دیگری هست؟”

واقعیت این است که در حملات مدرن سال ۲2025، بسیاری از نفوذها از طریق پورتهای باز قانونی (مثل 80 یا 443) انجام میشود. امنیت VPS بدون یک سیستم تشخیص نفوذ، مثل داشتن خانهای با درب ضدسرقت اما بدون قفل داخلی است.

دلایل اصلی استفاده از آموزش OSSEC عبارتند از:

قبل از شروع آموزش نصب OSSEC روی لینوکس، باید مطمئن شوید که سرور شما آماده است. ما پیشنهاد میکنیم از توزیعهای اوبونتو ۲۲.۰۴ یا ۲۴.۰۴ استفاده کنید، هرچند OSSEC روی CentOS و Debian نیز به خوبی اجرا میشود.

در این بخش همراه تیم وبداده باشید تا به صورت عملی و تصویری، فرآیند نصب را طی کنیم. ما از روش نصب از طریق سورس استفاده میکنیم تا بیشترین کنترل را روی ماژولها داشته باشیم.

🔸 سناریو: ما یک سرور مجازی لینوکس با سیستمعامل اوبونتو داریم و میخواهیم OSSEC را در حالت Local نصب کنیم.

مرحله1: آپدیت مخازن و نصب وابستگیها

ابتدا پکیجهای مورد نیاز برای کامپایل را نصب میکنیم:

sudo apt update && sudo apt install build-essential make wget -yمرحله 2: دانلود آخرین نسخه OSSEC

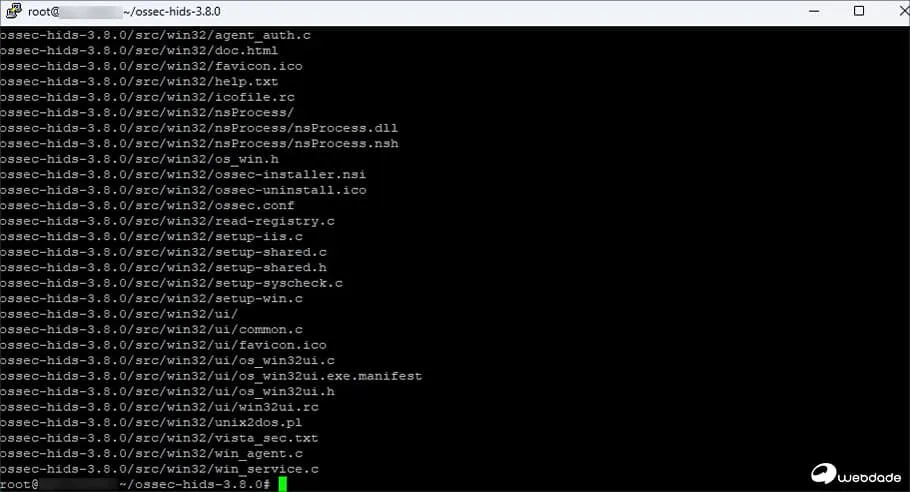

آخرین نسخه را از گیتهاب رسمی دریافت و استخراج میکنیم:

wget https://github.com/ossec/ossec-hids/archive/3.8.0.tar.gz

tar -xvzf 3.8.0.tar.gz

cd ossec-hids-3.8.0

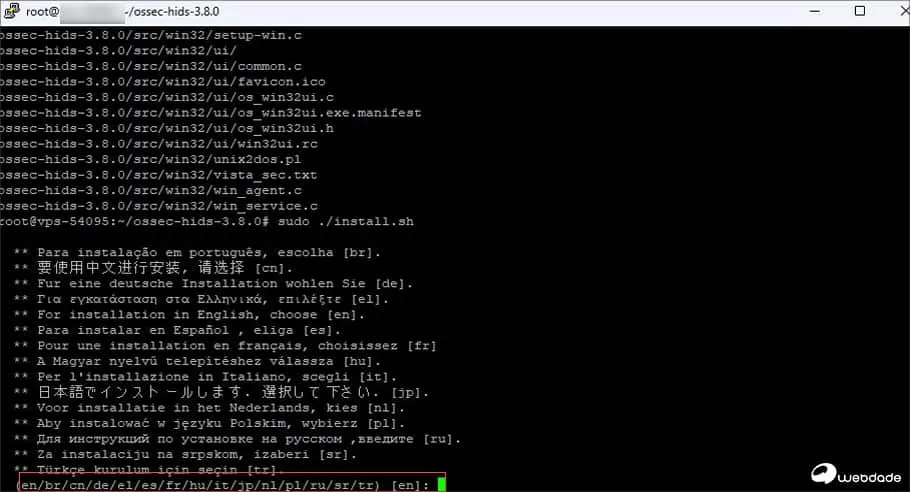

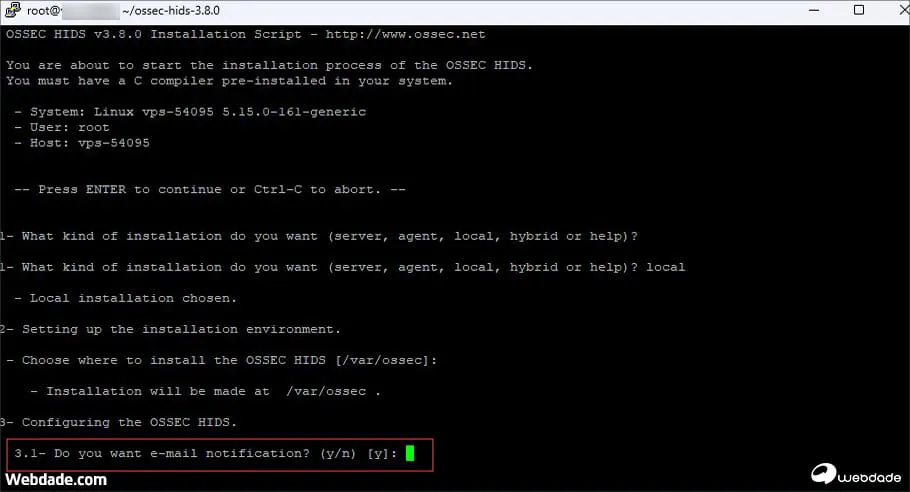

مرحله 3: اجرای اسکریپت نصب تعاملی

حالا اسکریپت نصب را اجرا کنید. این بخش به صورت پرسش و پاسخ است:

sudo ./install.sh

پس از نصب، قلب تپنده سیستم شما فایل ossec.conf در مسیر /var/ossec/etc/ است. OSSEC لاگها را میخواند و آنها را با قوانینی که در پوشه ruleset قرار دارند مقایسه میکند.

مثال واقعی:

در سال 2024، یکی از مشتریان ما با حملات شدید Brute-force روی سرویس SSH مواجه بود. با وجود فایروال، مهاجم هر ثانیه 10 بار تلاش میکرد. ما با تنظیم یک Rule سفارشی در OSSEC، سیستمی طراحی کردیم که اگر یک آیپی بیش از 3 بار پسورد اشتباه وارد کرد، بلافاصله برای 48 ساعت مسدود شود. نتیجه؟ حجم ترافیک مخرب سرور در کمتر از یک ساعت 95٪ کاهش یافت.

| قابلیت | عملکرد در OSSEC | تاثیر بر امنیت |

|---|---|---|

| تشخیص Brute-force | مانیتورینگ شکست در لاگین | بسیار بالا |

| تشخیص تغییر فایل | استفاده از MD5/SHA1/SHA-256 چکسام | متوسط به بالا |

| شناسایی روتکیت | بررسی پورتهای مخفی و پروسسها | حیاتی |

جذابترین بخش برای هر ادمین سرور، پاسخ خودکار به حملات (Active Response) است. این ویژگی باعث میشود سرور شما در برابر هکرها “هوشمند” عمل کند. وقتی OSSEC متوجه میشود که کسی در حال حمله است، به صورت خودکار دستوری را به فایروال صادر میکند تا آن آیپی را بلوکه کند.

برای فعالسازی این قابلیت، در فایل کانفیگ بخش زیر را بررسی کنید:

<active-response>

<command>firewall-drop</command>

<location>local</location>

<level>6</level>

<timeout>600</timeout>

</active-response>این کد یعنی اگر رخدادی با سطح خطر 6 یا بالاتر شناسایی شد، آیپی مهاجم را برای 10 دقیقه (600 ثانیه) کاملاً مسدود کن.

استفاده از سرویسهای سرور مجازی وبداده به شما برتریهای فنی خاصی میدهد که در زمان کار با ابزارهای امنیتی مثل OSSEC نجاتبخش هستند.

✅ مزایای وبداده برای امنیت:

در این مقاله آموختیم که چگونه با نصب OSSEC روی لینوکس، یک لایه دفاعی مستحکم و هوشمند برای سرور خود ایجاد کنیم. از تحلیل لاگ گرفته تا پایش تغییرات فایلهای حساس (FIM) و پاسخ فعال به حملات، همگی ابزارهایی هستند که شما را از یک قربانی احتمالی به یک مدیر سرور حرفهای تبدیل میکنند.

به یاد داشته باشید که امنیت یک فرآیند مداوم است. استفاده از زیرساختهای باکیفیت وبداده در کنار ابزارهای قدرتمندی مثل OSSEC، بهترین استراتژی برای مقابله با تهدیدات سایبری در سالهای پیش رو است. همیشه قبل از تغییرات حساس، اسنپشات بگیرید و از کنسول VNC به عنوان ابزار مدیریت بحران استفاده کنید.

در صورتی که در هر مرحله از نصب یا پیکربندی سوالی داشتید، میتوانید در بخش نظرات با ما در ارتباط باشید؛ تیم فنی وبداده در کنار شماست. امیدوارم این مقاله از بلاگ وبداده برای شما مفید بوده باشد. 🚀🔒

خیر؛ اگر به درستی کانفیگ شود، مصرف منابع آن بسیار ناچیز است (معمولاً کمتر از 2٪ CPU). اما در زمان اسکن کامل فایلها (Syscheck)، ممکن است کمی مصرف دیسک بالا برود که قابل زمانبندی است.

Wazuh در واقع یک انشعاب (Fork) پیشرفتهتر از OSSEC است که دارای پنل گرافیکی تحت وب (ELK) است. OSSEC نسخهای سبکتر و متمرکز بر امنیت کلاسیک است.

در فایل ossec.conf بخشی به نام <white_list> وجود دارد. آیپی استاتیک خود را آنجا وارد کنید تا هیچوقت مسدود نشوید.

بله؛ با اضافه کردن مسیر لاگهای وبسرور (مثل /var/log/apache2/access.log) به OSSEC، میتوانید حملات SQL Injection یا تلاشهای ورود به مدیریت وردپرس را هم مانیتور کنید.